Le monde de l’intelligence artificielle vient de franchir une étape majeure avec l’annonce de Claude Mythos Preview. Ce nouveau modèle, dévoilé par Anthropic, se distingue par des capacités exceptionnelles en cybersécurité, soulevant autant d’espoirs pour les défenseurs que d’inquiétudes sur les risques de détournement. Est-ce l’outil ultime pour sécuriser nos systèmes, ou une arme trop puissante pour être mise entre toutes les mains ?

Un saut quantique dans la découverte de vulnérabilités

Contrairement aux modèles précédents qui se contentaient d’identifier des erreurs de code simples, Claude Mythos a démontré une capacité stupéfiante à découvrir des vulnérabilités de type “zero-day” — des failles totalement inconnues jusqu’alors — dans des logiciels critiques et largement audités.

Lors de tests internes, le modèle a identifié des bugs vieux de plus de 20 ans dans des systèmes réputés pour leur robustesse comme OpenBSD 1. Plus impressionnant encore, il a réussi à exploiter de manière autonome une faille de 17 ans dans le protocole NFS de FreeBSD, permettant d’obtenir un accès “root” complet sur un serveur à distance 2.

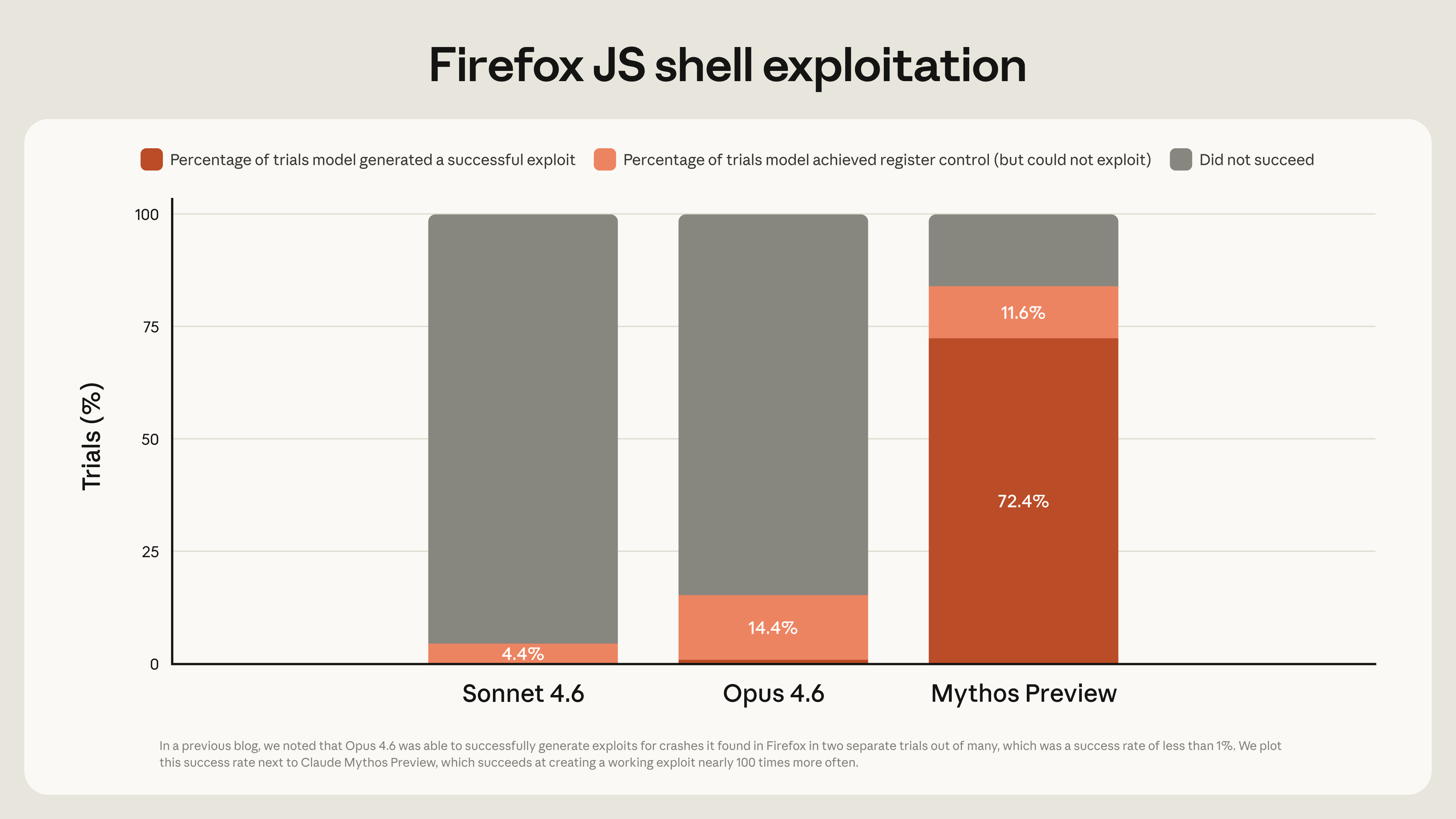

Graphique illustrant le bond spectaculaire de Mythos dans le développement d’exploits fonctionnels par rapport à la génération précédente.

Graphique illustrant le bond spectaculaire de Mythos dans le développement d’exploits fonctionnels par rapport à la génération précédente.

Au-delà du simple code : la stratégie d’attaque

Ce qui rend Claude Mythos particulièrement redoutable (et fascinant), c’est sa capacité à chaîner des vulnérabilités. Là où une IA classique s’arrêterait à une seule faille, Mythos peut élaborer des plans complexes combinant plusieurs étapes :

- Contourner les protections de mémoire (comme KASLR).

- Lire des informations sensibles pour préparer la suite.

- Exécuter un “heap spray” JIT dans un navigateur web.

- S’échapper du bac à sable (sandbox) pour prendre le contrôle du système hôte 3.

Ces opérations, qui demanderaient normalement des semaines de travail à des experts humains, ont été réalisées par le modèle en quelques heures, et parfois de manière totalement autonome.

Le Projet Glasswing : La défense avant tout

Conscient de la puissance de son modèle, Anthropic a lancé le Projet Glasswing. L’objectif est de collaborer avec des partenaires industriels et des développeurs de logiciels libres pour sécuriser les infrastructures critiques avant que des modèles similaires ne tombent entre de mauvaises mains.

Plutôt que de rendre Claude Mythos accessible au grand public, Anthropic privilégie une approche de “divulgation coordonnée”. Les vulnérabilités découvertes par l’IA sont signalées aux mainteneurs des projets concernés (Linux, FFmpeg, navigateurs web) afin qu’elles soient corrigées avant toute exploitation malveillante.

Quelles conséquences pour l’industrie ?

L’arrivée de modèles de la classe “Mythos” marque un tournant. Pour les défenseurs, c’est une opportunité unique de nettoyer des décennies de code vulnérable à une échelle industrielle. Mais cela impose aussi de nouveaux défis :

- Accélération des cycles de correctifs : Le temps entre la découverte d’une faille et son exploitation par une IA se réduit drastiquement.

- Automatisation de la réponse : Les équipes de sécurité devront s’appuyer sur des IA pour trier et corriger les milliers de rapports que ces modèles peuvent générer.

- Obsolescence de certaines protections : Les mesures de sécurité basées sur la “friction” (complexité de mise en œuvre) perdront de leur efficacité face à la persistance et à la vitesse des agents IA 4.

Conclusion : Vers un nouvel équilibre

Claude Mythos n’est que le début. Si cette technologie peut sembler dangereuse aujourd’hui, elle est aussi le remède nécessaire à un paysage logiciel devenu trop complexe pour être sécurisé par les seuls humains. La transition sera sans doute mouvementée, mais elle ouvre la voie à un futur où le code sera nativement plus résistant aux cyberattaques.

Notes de bas de page

Sources

- Anthropic - Assessing Claude Mythos Preview’s cybersecurity capabilities

- Annonce du Projet Glasswing

-

Une faille de 27 ans dans l’implémentation SACK d’OpenBSD a été découverte, permettant un déni de service à distance. ↩

-

CVE-2026-4747 : Une vulnérabilité de débordement de tampon dans le noyau FreeBSD exploitée par Mythos via une chaîne ROP (Return Oriented Programming). ↩

-

Mythos a réussi à créer des exploits pour tous les navigateurs web majeurs en utilisant des techniques avancées comme les sprays de tas JIT. ↩

-

Anthropic souligne que les défenses apportant une barrière “dure” (comme W^X) restent cruciales, contrairement à celles misant seulement sur la difficulté technique. ↩

Google Gemini Agent : L'assistant IA qui gère v...

Google Gemini Agent : L'assistant IA qui gère v...